AIエージェント攻撃手法を網羅した最新資料が発表!2026年3月版

AIエージェント攻撃手法と対策一覧(2026年3月版)

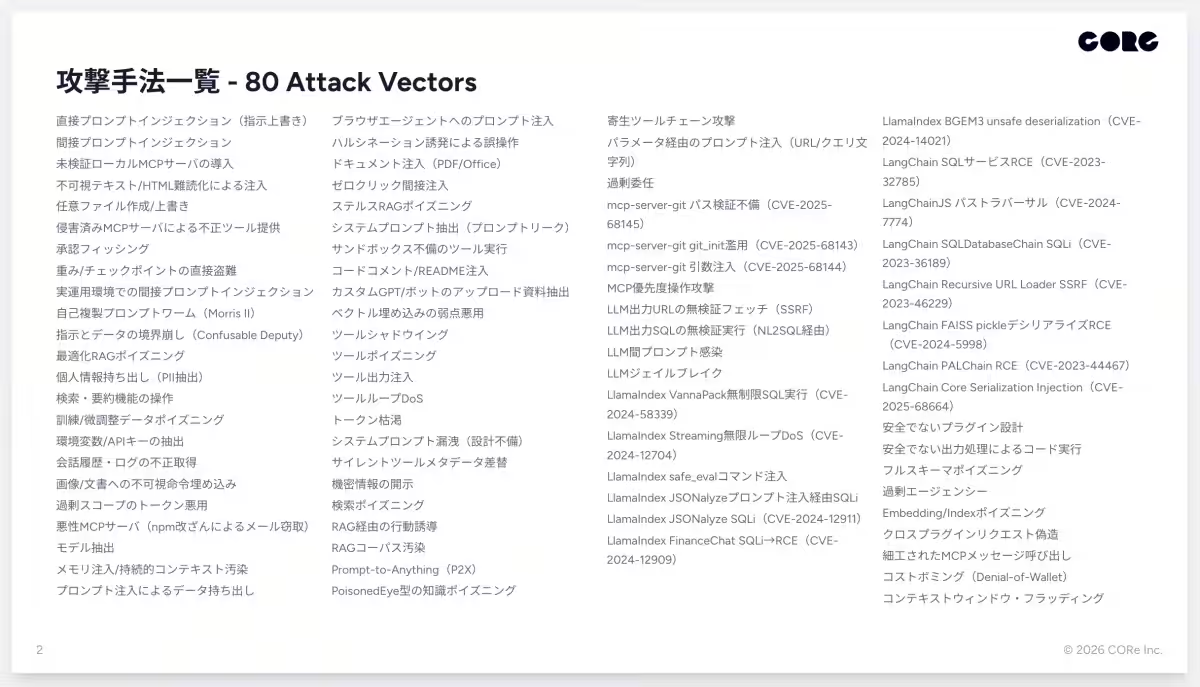

コーレ株式会社は、AIエージェントに対するセキュリティ脅威を網羅する調査資料を発表しました。2026年3月17日にリリースされた「AIエージェント攻撃手法と対策一覧(2026年3月版)」は、全164ページにわたり80種類の攻撃手法を体系的に整理しています。この資料は、AIエージェントの開発と運用に関与するすべての人々にとって極めて重要なリソースとなるでしょう。

公開の背景

2025年の後半から、AIエージェントの業務活用が進む中で、新たな脅威が顕在化しています。たとえば、プロンプトインジェクションやMCPサーバの侵害、RAGコーパスの汚染といった事例が相次ぎ、これらは OWASP や NIST などの脆弱性データベースにも記録されています。攻撃手法は多様化しており、開発者やセキュリティ担当者が全体像を把握するための資料が急務とされていました。

本資料では、AIシステムを狙った攻撃では、AIモデルそのものではなく、ユーザーの質問や外部データをAIに送る過程での「コンテキストパイプライン」が最も脆弱であることを指摘。モデルのセキュリティ自体は堅牢ですが、情報をAIに渡す仕組みには隙が生まれやすいとされています。

資料の概要と特徴

資料は、カタログ形式で80種類の攻撃手法をまとめており、それぞれの攻撃には概要とともに、予防策、検知策、対応策が示されています。特に、セキュリティレビューやインシデント対応時に利用できる実用的なチェックリストとして活用できます。

主な収録カテゴリは以下の通りです:

- - プロンプトインジェクション系(16種)

- - MCPサーバ/ツール攻撃系(14種)

- - RAG/知識ベース汚染系(8種)

- - 情報漏えい/データ持ち出し系(10種)

- - 出力悪用/下流システム侵害系(12種)

- - DoS/コスト攻撃系(6種)

- - フレームワーク固有脆弱性(14件)

各攻撃手法にはエビデンスレベルが付与されており、情報の信頼性や優先度の判断に役立っています。また、出典として引用されている論文やガイドラインも明記されており、さらなる調査を行う際にも知識の補助となります。

想定読者

この資料は特に、AIエージェントの開発や運用に携わるエンジニア、セキュリティアーキテクト、監査担当者、情報システム部門や経営企画部門の方々、さらにはMCPサーバやRAGパイプラインを構築するインフラチームなどを対象としています。

コーレ株式会社の概要

コーレ株式会社は、日本から世界へ向けて汎用的なAIプロダクトを開発・提供する企業です。主力製品には、繰り返しの自動処理を行うBrowser Use型AI「Copelf」、デスクトップで動作するオールインワンユーティリティAI「IrukaDark」、そしてセキュアゲートウェイ「Nefia」などがあります。企業向けにAIコンサルティングも行っており、技術力を駆使したサービスの展開をしています。

詳しくは、資料ダウンロードサイトをご覧ください。

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。